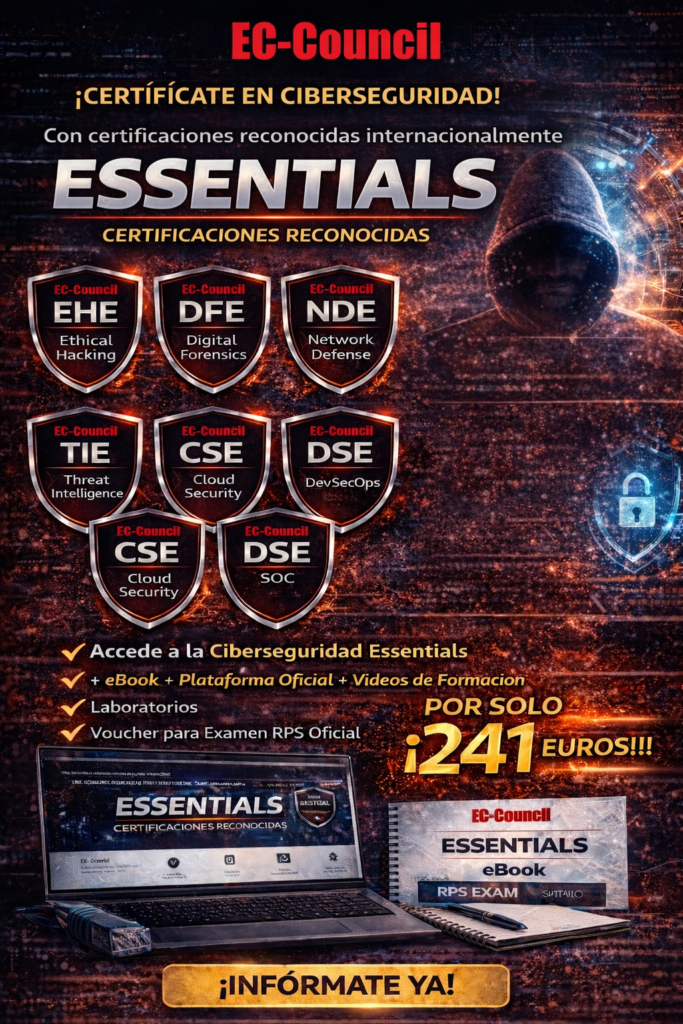

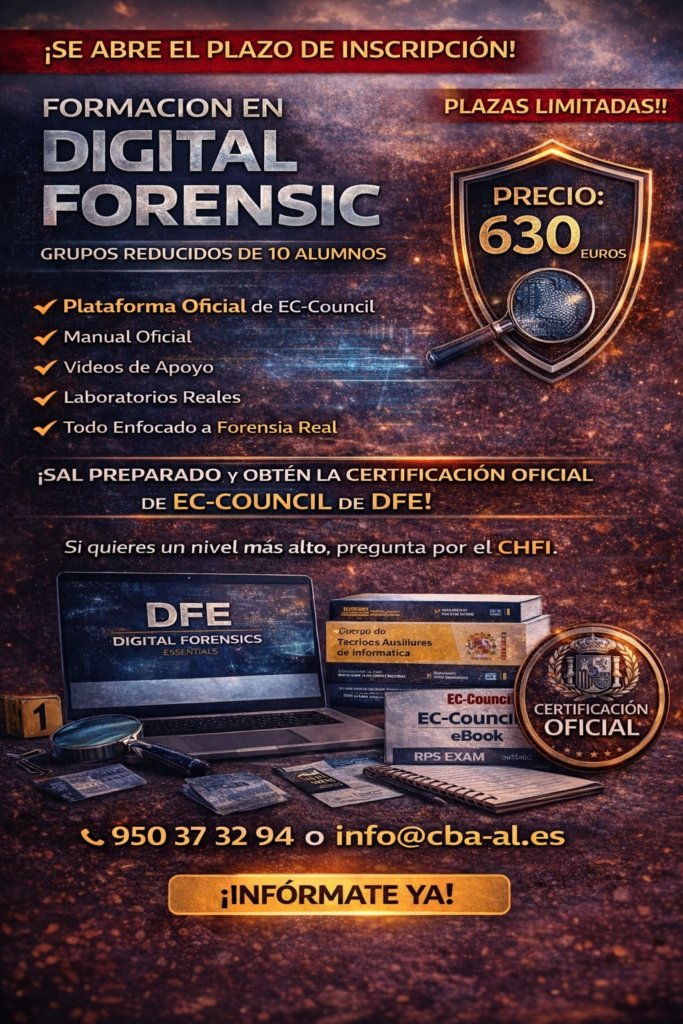

Ciberseguridad

Auditoria

Protege Tu Negocio, Protege Tu Éxito. En un mundo cada vez más digital, la ciberseguridad es esencial para el éxito de tu negocio. Nuestra solución de protección de datos te ofrece la tranquilidad que necesitas para enfocarte en lo que realmente importa: hacer crecer tu empresa.

Leer Más